يعد أمان WordPress موضوعًا ذا أهمية كبيرة لكل مالك موقع. تضع Google في القائمة السوداء ما يزيد عن 10,000 موقع ويب يوميًا بسبب وجود برامج ضارة بها وحوالي 50,000 موقع للتصيد كل أسبوع.

إذا كنت جادًا بشأن موقع الويب الخاص بك، فأنت بحاجة إلى الانتباه إلى أفضل ممارسات أمان WordPress. في هذا الدليل ، سنشارك جميع نصائح الأمان في WordPress لمساعدتك على حماية موقع الويب الخاص بك من المتسللين والبرامج الضارة.

على الرغم من أن برنامج WordPress الأساسي آمن للغاية ويتم تدقيقه بانتظام بواسطة مئات المطورين ، إلا أن هناك الكثير مما يمكن القيام به للحفاظ على أمان موقعك.

في هوست و ديزاين، نعتقد أن الأمن لا يقتصر فقط على التخلص من المخاطر. إنه يتعلق أيضًا بالحد من المخاطر. بصفتك مالكًا لموقع الويب ، هناك الكثير الذي يمكنك القيام به لتحسين أمان WordPress الخاص بك (حتى لو لم تكن خبيرًا في التكنولوجيا).

لدينا عدد من الخطوات القابلة للتنفيذ التي يمكنك اتخاذها لحماية موقع الويب الخاص بك من الثغرات الأمنية.

لماذا أمان الموقع مهم؟

يمكن أن يتسبب موقع WordPress الذي تم اختراقه في إلحاق ضرر جسيم بإيرادات عملك وسمعتك. يمكن للقراصنة سرقة معلومات المستخدم وكلمات المرور وتثبيت البرامج الضارة ، بل ويمكنهم حتى توزيع البرامج الضارة على المستخدمين.

الأسوأ ، قد تجد نفسك تدفع رانسوم وير للقراصنة لمجرد استعادة الوصول إلى موقع الويب الخاص بك.

في مارس 2016 ، أفادت Google أنه تم تحذير أكثر من 50 مليون مستخدم لموقع الويب من أن موقع الويب الذي يزورونه قد يحتوي على برامج ضارة أو يسرق المعلومات.

إذا كان موقع الويب الخاص بك عبارة عن شركة ، فأنت بحاجة إلى إيلاء اهتمام إضافي لأمن WordPress الخاص بك.

على غرار مسؤولية مالكي الأنشطة التجارية عن حماية مبنى متجرهم الفعلي، بصفتك مالكًا للنشاط التجاري عبر الإنترنت، أنت تتحمل مسؤولية حماية موقع الويب الخاص بنشاطك التجاري.

طرق حماية موقعك

توجد الكثير من الطرق لحماية موقعك من المخترقين والبرامج الضارة. هذه هي أهمها والتي يجب عليك أن لا تغفل عنها

اختر شركة استضافة موثوقة

تلعب خدمة استضافة WordPress الخاصة بك الدور الأكثر أهمية في أمان موقع WordPress الخاص بك. يتخذ موفر الاستضافة المشترك الجيد مثل Siteground أو HostPapa تدابير إضافية لحماية خوادمه من التهديدات الشائعة.

إليك كيفية عمل شركة استضافة ويب جيدة في الخلفية لحماية مواقع الويب والبيانات الخاصة بك.

- يراقبون شبكتهم باستمرار بحثًا عن أي نشاط مشبوه.

- تمتلك جميع شركات الاستضافة الجيدة أدوات لمنع هجمات DDOS واسعة النطاق

- يحافظون على تحديث برامج السيرفر والأجهزة الخاصة بهم لمنع المتسللين من استغلال ثغرة أمنية معروفة في إصدار قديم.

- لديهم استعداد لنشر خطط التعافي من الكوارث والحوادث التي تسمح لهم بحماية بياناتك في حالة وقوع حادث كبير.

في خطة الاستضافة المشتركة ، تقوم بمشاركة موارد الخادم مع العديد من العملاء الآخرين. هذا يفتح خطر التلوث عبر المواقع حيث يمكن للمتسلل استخدام موقع مجاور لمهاجمة موقع الويب الخاص بك.

يوفر استخدام خدمة استضافة WordPress مُدارة نظامًا أساسيًا أكثر أمانًا لموقع الويب الخاص بك. تقدم شركات استضافة WordPress المُدارة نسخًا احتياطية تلقائية وتحديثات WordPress تلقائية وتكوينات أمان أكثر تقدمًا لحماية موقع الويب الخاص بك.

نوصي باستخدام WPEngine باعتباره موفر استضافة WordPress المُدار المفضل لدينا. إنها أيضًا الأكثر شهرة في الصناعة.

قم بحماية ملف wp-config.php

يحتوي ملف wp-config.php على معلومات مهمة حول تثبيت WordPress الخاص بك، وهو أهم ملف في الدليل الجذر لموقعك. حمايته تعني تأمين جوهر مدونة WordPress الخاصة بك.

يجعل هذا التكتيك الأمور صعبة على المتسللين لخرق أمان موقعك ، حيث يتعذر الوصول إلى ملف wp-config.php.

عملية الحماية سهلة حقًا. ما عليك سوى أخذ ملف wp-config.php الخاص بك ونقله إلى مستوى أعلى من الدليل الجذر الخاص بك.

الآن ، السؤال هو ، إذا قمت بتخزينه في مكان آخر ، فكيف يمكن للسيرفر الوصول إليه؟ في بنية WordPress الحالية ، يتم تعيين إعدادات ملف التكوين على أعلى قائمة في قائمة الأولويات. لذلك ، حتى إذا تم تخزين مجلد واحد فوق الدليل الجذر ، فلا يزال بإمكان WordPress رؤيته.

عدم السماح بتحرير الملفات

إذا كان لدى المستخدم حق الوصول الإداري إلى لوحة معلومات WordPress الخاصة بك ، فيمكنه تحرير أي ملفات تشكل جزءًا من تثبيت WordPress الخاص بك. هذا يشمل جميع الإضافات والقوالب.

إذا لم تسمح بتحرير الملف، فلن يتمكن أي شخص من تعديل أي من الملفات – حتى إذا حصل المتسلل على وصول مشرف إلى لوحة معلومات WordPress الخاصة بك.

لإنجاز هذا الأمر ، أضف ما يلي إلى ملف wp-config.php (في النهاية):

define('DISALLOW_FILE_EDIT', true);قم بتعيين أذونات المجلدات بعناية

يمكن أن تكون أذونات المجلدات الخاطئة فادحة ، خاصة إذا كنت تعمل في بيئة استضافة مشتركة.

في مثل هذه الحالة ، يعد تغيير أذونات الملفات والمجلدات خطوة جيدة لتأمين موقع الويب على مستوى الاستضافة. يؤدي تعيين أذونات المجلدات إلى “755” والملفات على “644” إلى حماية نظام الملفات بالكامل – المجلدات والمجلدات الفرعية والملفات الفردية.

يمكن القيام بذلك إما يدويًا عبر File Manager داخل لوحة تحكم الاستضافة الخاصة بك ، أو من خلال Terminal (متصل بـ SSH) – باستخدام الأمر “chmod”.

لمزيد من المعلومات ، يمكنك القراءة حول نظام الأذونات الصحيح لـ WordPress أو تثبيت إضافة iThemes Security للتحقق من إعدادات الأذونات الحالية.

تعطيل قائمة الدليل مع htaccess.

إذا أنشأت مجلداً جديدًا كجزء من موقع الويب الخاص بك ولم تضع ملف index.html فيه ، فقد تتفاجأ عندما تجد أن زوارك يمكنهم الحصول على قائمة دليل كاملة بكل ما هو موجود في هذا المجلد.

على سبيل المثال ، إذا قمت بإنشاء مجلد يسمى “data” ، يمكنك رؤية كل شيء في هذا الدليل ببساطة عن طريق كتابة http://www.example.com/data في متصفحك. لا حاجة إلى كلمة مرور أو أي شيء.

يمكنك منع هذا عن طريق إضافة السطر التالي من التعليمات البرمجية في ملف htaccess. الخاص بك:

Options All -Indexesتعطيل hotlinking

لنفترض أنك عثرت على صورة عبر الإنترنت وترغب في مشاركتها على موقع الويب الخاص بك. أولاً، أنت بحاجة إلى إذن أو للدفع مقابل تلك الصورة ، وإلا فهناك احتمال كبير أن القيام بذلك يعد أمرًا غير قانوني. ولكن إذا حصلت على إذن ، فيمكنك نسخ عنوان URL للصورة مباشرةً واستخدامه لوضع الصورة في موقعك بدون الحاجة لرفع الصورة في موقعك. المشكلة الرئيسية هنا هي أن الصورة معروضة على موقعك ، لكن يتم استضافتها على سيرفر موقع آخر. هذا هو ما يسمى Hotlinking أي كما شرحنا، أن تضع في موقعك رابطاً يعرض صورة مرفوعة في موقع آخر ليس لك.

من هذا المنظور ، ليس لديك أي تحكم في بقاء الصورة على السيرفر أم لا. ولكن من المهم أيضًا أن تدرك أن الأشخاص قد يفعلون ذلك على موقعك على الويب.

إذا كنت تحاول تأمين موقع WordPress الخاص بك ، فإن الارتباط السريع (Hotlinking) هو في الأساس شخص آخر يلتقط صورتك ويسرق النطاق الترددي للسيرفر الخاص بك لعرض الصورة على موقع الويب الخاص به. في النهاية ، سترى سرعات تحميل أبطأ واحتمال ارتفاع تكاليف السيرفر.

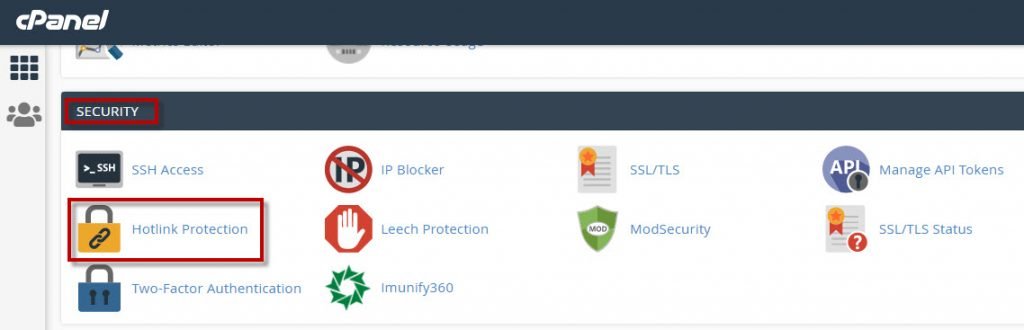

لتعطيل Hotlinking في موقعك كي لا يتم ربط صور موقعك في موقع آخر، يمكنك عمل ذلك من لوحة التحكم cPanel الخاصة باستضافتك وذلك بالضغط على زر Hotlink Protection الموجودة تحت قائمة Security

بعد ذلك قم بتفعيله وذلك بالضغط على Enable.

كما توجد بعض الإضافات التي تتضمن خاصية تعطيل الـ Hotlinking مثل إضافة All in One WP Security and Firewall.

فهم هجمات DDoS والحماية منها

هجوم DDoS هو نوع شائع من الضربات ضد النطاق الترددي لسيرفرك، حيث يستخدم المهاجم برامج وأنظمة متعددة لزيادة التحميل على السيرفر. على الرغم من أن هجومًا كهذا لا يعرض ملفات موقعك للخطر، إلا أنه من المفترض أن يؤدي إلى تعطل موقعك لفترة طويلة إذا لم يتم حله. عادةً ما تسمع فقط عن هجمات DDoS عندما تحدث لشركات كبيرة مثل GitHub أو Target. يتم إجراء هذا الهجوم من قبل ما يشير إليه الكثيرون بالإرهابيين الإلكترونيين، لذلك قد يكون الدافع ببساطة هو إحداث الفوضى.

بعد قولي هذا ، لست بحاجة إلى أن تكون إحدى شركات Fortune 500 لتكون في خطر.

ولكن إذا كان هذا يقلقك ، فنحن نوصي بالاشتراك في خطط Sucuri أو Cloudflare المدفوعة. تحتوي هذه الحلول على جدران حماية لتطبيق الويب لتحليل النطاق الترددي المستخدم وحظر هجمات DDoS تمامًا.

يعرف الجميع عنوان URL القياسي لصفحة تسجيل الدخول إلى WordPress. يتم الوصول إلى الواجهة الخلفية لموقع الويب باستخدام هذه الروابط المعروفة، وهذا هو السبب الذي يجعل المخترقين يحاولون الدخول منه. فقط أضف wp-login.php/ أو wp-admin/ في نهاية اسم النطاق الخاص بك و سوف تجد صفحة الدخول.

ما نوصي به هو تغيير عنوان URL لصفحة تسجيل الدخول. هذا هو أول شيء أفعله عندما أبدأ بتأمين موقع الويب الخاص بي.

لماذا ا؟ لأنه عادة ما يكون خطأ المستخدم عند تعرض موقعه للاختراق. هناك بعض المسؤوليات التي يجب عليك الاهتمام بها بصفتك مالكًا لموقع الويب. لذا فإن السؤال الرئيسي هو ، ماذا تفعل لحماية موقعك من الاختراق؟ تعد حماية صفحة تسجيل الدخول ومنع هجمات Brute Force من أفضل الأشياء التي يمكنك القيام بها.

فيما يلي بعض الاقتراحات لتأمين صفحة تسجيل الدخول إلى موقع WordPress الخاص بك:

أعد تسمية عنوان URL لتسجيل الدخول لتأمين موقع WordPress الخاص بك

بشكل افتراضي ، يمكن الوصول إلى صفحة تسجيل الدخول إلى WordPress بسهولة عبر إضافة wp-login.php/ أو إضافة wp-admin/ بعدعنوان URL الرئيسي للموقع.

عندما يعرف المتسللون عنوان URL المباشر لصفحة تسجيل الدخول الخاصة بك ، يمكنهم محاولة الدخول بقوة، فهم يحاولون تسجيل الدخول باستخدام أسلوب GWDb ( Guess Work Database ، أي قاعدة بيانات بأسماء المستخدمين وكلمات المرور التي تم تخمينها ؛ مثل اسم المستخدم: Adminوكلمة المرور: p@ssword… مع الملايين من هذه التخمينات المعروفة).

بعد استبدال عنوان URL لتسجيل الدخول، فإنك قد تخلصت من 99٪ من هجمات Brute Force المباشرة.

تمنع هذه الحيلة الصغيرة شخصاً غير مصرح له من الوصول إلى صفحة تسجيل الدخول. فقط الشخص الذي لديه عنوان URL الدقيق يمكنه القيام بذلك.

أسهل طريقة لتغيير عنوان URL الخاص بتسجيل الدخول هي استخدام إضافة WPS Hide Login. إنه سهل الاستخدام للغاية ؛ فقط أدخل عنوان URL لصفحة تسجيل الدخول الجديدة واحفظ التغييرات. يمكنك تغيير عنوان URL بأي شيء تريده.

قم بإعداد ميزة تأمين موقع الويب وحظر المستخدمين

يمكن لميزة الإغلاق (lockdown) لمحاولات تسجيل الدخول الفاشلة أن تحل المشكلة الضخمة المتمثلة في محاولات Brute Force المستمرة. عندما تكون هناك محاولة قرصنة باستخدام كلمات مرور خاطئة متكررة، يتم قفل الموقع عليه، ويتم إعلامك بهذا النشاط غير المصرح به.

إضافة iThemes Security هي أحد أفضل الإضافات الموجودة لهذا الغرض. إلى جانب أكثر من 30 إجراء أمان رائع آخر في WordPress، يمكنك تحديد عدد معين من محاولات تسجيل الدخول الفاشلة قبل أن يحظر iThemes Security عنوان IP الخاص بالمهاجم.

استخدم المصادقة الثنائية (two-factor authentication) لأمان WordPress

يعد تقديم وحدة مصادقة ثنائية (2FA) على صفحة تسجيل الدخول إجراءً أمنيًا جيدًا آخر. في هذه الحالة ، يقدم المستخدم تفاصيل تسجيل الدخول لمكونين مختلفين. مالك الموقع يقرر ما هما هذان. يمكن أن تكون كلمة مرور عادية متبوعة بسؤال سري، أو رمز سري، أو مجموعة من الأحرف ، أو تطبيق Google Authenticator الأكثر شيوعًا، والذي يرسل رمزًا سريًا إلى هاتفك. بهذه الطريقة، يمكن فقط للشخص الذي لديه هاتفك (أنت) تسجيل الدخول إلى موقعك.

توجد العديد من الإضافات التي تضيف لك هذه الخاصية مثل إضافة mini orange two factor authentication

تغيير اسم المستخدم Admin

أثناء تثبيت WordPress الخاص بك، يجب ألا تختار “admin” كاسم مستخدم لحساب المسؤول الرئيسي الخاص بك لأنه اسم مستخدم يسهل تخمينه للمتسللين. كل ما يحتاجون إلى معرفته هو كلمة المرور ، ثم يقع موقعك بالكامل في الأيدي الخطأ.

لا يمكنني إخبارك بعدد المرات التي قمت فيها بالتمرير خلال سجلات موقع الويب الخاص بي، ووجدت محاولات تسجيل الدخول باسم المستخدم “admin”.

يمكن أن يوقف iThemes Security مثل هذه المحاولات عن طريق الحظر الفوري لأي عنوان IP يحاول تسجيل الدخول باستخدام اسم المستخدم هذا.

استخدم بريدك الإلكتروني لتسجيل الدخول

بشكل افتراضي، يجب عليك إدخال اسم المستخدم الخاص بك لتسجيل الدخول إلى WordPress. يعد استخدام معرف البريد الإلكتروني بدلاً من اسم المستخدم طريقة أكثر أمانًا. الأسباب واضحة تمامًا. من السهل التنبؤ بأسماء المستخدمين خصوصاً اسم المستخدم Admin، في حين أن معرفات البريد الإلكتروني ليست كذلك. أيضًا ، يتم إنشاء أي حساب مستخدم WordPress بعنوان بريد إلكتروني فريد، مما يجعله معرفًا صالحًا لتسجيل الدخول.

تسمح لك العديد من إضافات الأمان في WordPress بإعداد صفحات تسجيل الدخول مخصصة بحيث يجب على جميع المستخدمين استخدام عناوين بريدهم الإلكتروني لتسجيل الدخول.

اضبط كلمات المرور الخاصة بك

العب بكلمات المرور الخاصة بك وقم بتغييرها بانتظام لتأمين موقع WordPress الخاص بك. قم بتحسين قوتها عن طريق إضافة كلمات إضافية وجعل كلمات المرور الخاصة بك أطول.

لاحظ أننا لا ننصحك بالضرورة بالاستمرار في إضافة المزيد من الأحرف الكبيرة والصغيرة والأرقام والأحرف الخاصة إلى كلمات مرورك. يختار العديد من الأشخاص عبارات المرور الطويلة بدلاً من ذلك نظرًا لأنه يكاد يكون من المستحيل على المتسللين التنبؤ بها ولكن يسهل تذكرها من مجموعة من الأرقام والحروف العشوائية. غالبًا ما يكون استخدام عبارة معقدة أكثر أمانًا ويسهل تذكرها بمعدل 10 أضعاف.

تسجيل خروج المستخدمين الغير نشطين من موقعك تلقائيًا

إذا كان لديك أكثر من مستخدم بصلاحية الدخول على لوحة الأدمن (مثل المحررين والكتّاب)، يمكن لهؤلاء للمستخدمين الذين يتركون لوحة الأدمن الخاصة بموقعك مفتوحًا على شاشاتهم أن يشكلوا تهديدًا أمنيًا خطيراً حيث يمكن لأي عابر سبيل تغيير المعلومات الموجودة على موقع الويب الخاص بك ، أو تغيير حساب مستخدم الشخص ، أو حتى كسر موقعك تمامًا. يمكنك تجنب ذلك عن طريق التأكد من أن موقعك يقوم بتسجيل خروج الأشخاص بعد أن يظلوا خاملين لفترة معينة من الوقت.

يمكنك إعداد هذا باستخدام إضافة مثل BulletProof Security حيث يتيح لك تعيين حد زمني مخصص للمستخدمين الغير نشطين، وبعد ذلك سيتم تسجيل خروجهم تلقائيًا.

تحديث ووردبريس والقوالب والإضافات باستمرار

WordPress هو برنامج مفتوح المصدر يتم صيانته وتحديثه بانتظام. بشكل افتراضي، يقوم WordPress تلقائيًا بتثبيت التحديثات الطفيفة. بالنسبة للإصدارات الرئيسية ، تحتاج إلى بدء التحديث يدويًا.

يأتي WordPress أيضًا مع آلاف الإضافات والقوالب التي يمكنك تثبيتها على موقع الويب الخاص بك. يتم الحفاظ على هذه الإضافات والقوالب بواسطة مطوري الجهات الخارجية الذين يقومون بإصدار تحديثات بانتظام أيضًا.

تعد تحديثات WordPress هذه ضرورية لأمان واستقرار موقع WordPress الخاص بك.

أذونات المستخدم

لتقليل المخاطر تأكد من عدم منح أي شخص حق الوصول إلى حساب مسؤول WordPress الخاص بك ما لم تضطر إلى ذلك تمامًا. إذا كان لديك فريق كبير أو مؤلفون ضيوف ، فتأكد من فهمك لأدوار المستخدمين وقدراتهم في WordPress قبل إضافة حسابات مستخدمين ومؤلفين جدد إلى موقع WordPress الخاص بك.

قم بإعطاء كل مستخدم الصلاحية التي يحتاجها، ولا تعطه صلاحية المسؤول إلا إذا كنت تثق به وبمعرفته.

قم بتثبيت برنامج نسخ احتياطي (Backup)

النسخ الاحتياطية هي دفاعك الأول ضد أي هجوم على موقعك. تذكر أنه لا يوجد شيء آمن بنسبة 100٪. إذا كان من الممكن اختراق مواقع الويب الحكومية ، فيمكنك اختراق مواقعك أيضًا.

تتيح لك النسخ الاحتياطية استعادة موقع WordPress الخاص بك بسرعة في حالة حدوث شيء سيء.

هناك العديد من الإضافات المجانية والمدفوعة للنسخ الاحتياطي في WordPress والتي يمكنك استخدامها. أهم شيء تحتاج إلى معرفته عندما يتعلق الأمر بالنسخ الاحتياطية هو أنه يجب عليك حفظ النسخ الاحتياطية الكاملة للموقع بانتظام في موقع بعيد (وليس حساب الاستضافة الخاص بك).

نوصي بتخزينه على خدمة سحابية مثل Amazon أو Dropbox.

بناءً على عدد المرات التي تقوم فيها بتحديث موقع الويب الخاص بك، قد يكون الإعداد المثالي إما مرة واحدة يوميًا أو نسخًا احتياطيًا في الوقت الفعلي.

لحسن الحظ ، يمكن القيام بذلك بسهولة باستخدام إضافات مثل BackupBuddy أو VaultPress أو UpdraftPlus. كلها إضافات موثوقة والأهم من ذلك أنها سهلة الاستخدام.

قم بتثبيت Plugin خاصة بالأمن

بعد النسخ الاحتياطية ، الشيء التالي الذي يتعين علينا القيام به هو إعداد نظام للتدقيق والمراقبة يتتبع كل ما يحدث على موقع الويب الخاص بك. يتضمن ذلك مراقبة سلامة الملفات ومحاولات تسجيل الدخول الفاشلة ومسح البرامج الضارة وما إلى ذلك.

توجد العديد من تطيقات الأمن الخاصة بالووردبريس مثل iTheme Security و Wordfence Security، ولكن Sucuri هو أفضلها حيث يوفر تدقيق نشاط الأمان، ومراقبة سلامة الملفات، وفحص البرامج الضارة، ومراقبة القائمة السوداء، وتشديد الأمان الفعال، وإجراءات الأمان بعد الاختراق، وإشعارات الأمان، وجدار حماية موقع الويب والحماية من هجمات DDOS (النسخة المدفوعة).

استخدم SSL لتشفير البيانات

يعد تنفيذ شهادة SSL (Secure Socket Layer) خطوة ضرورية لتأمين موقعك. تضمن شهادة SSL نقل البيانات بشكل آمن ومشفر بين متصفحات المستخدم والسيرفر، مما يجعل من الصعب على المتسللين اختراق الاتصال أو انتحال معلوماتك.

يعد الحصول على شهادة SSL لموقع الويب الخاص بك على WordPress أمرًا بسيطًا. يمكنك شراء واحدة من شركة خارجية أو التحقق لمعرفة ما إذا كانت شركة الاستضافة الخاصة بك توفر واحدة مجانًا.

أنا أستخدم شهادة Let’s Encrypt المجانية مفتوحة المصدر SSL في معظم مواقعي. تقدم أي شركة استضافة جيدة مثل SiteGround شهادة Let’s Encrypt SSL المجانية مع حزم الاستضافة الخاصة بها.

تؤثر شهادة SSL أيضًا على تصنيفات Google لموقعك على الويب حيث تميل Google إلى ترتيب المواقع ذات SSL أعلى من تلك التي لا تحتوي عليها. هذا يعني المزيد من حركة المرور.

إن تمكين SSL على موقع WordPress الخاص بك أمر بسيط للغاية. في 99٪ من الحالات ، كل ما عليك فعله هو تثبيت إضافة Really Simple SSL وتنشيطه. لا توجد إعدادات أخرى مطلوبة.

تغيير بادئة جدول قاعدة بيانات WordPress

إذا سبق لك تثبيت WordPress، فأنت على دراية ببادئة -wp التي تستخدمها قاعدة بيانات WordPress لوضعها قبل اسم قاعدة البيانات. مثلا لو كان اسم موقعك abcd فسوف يكون اسم قاعدة البيانات الخاصة بموقعك هو wp-abcd. أنصحك بتغييره إلى شيء فريد.

يؤدي استخدام البادئة الافتراضية إلى جعل قاعدة بيانات موقعك عرضة لهجمات SQL injection. يمكن منع مثل هذه الهجمات عن طريق تغيير -wp إلى مصطلح آخر. على سبيل المثال ، يمكنك جعله -mywp أو -wpnew.

إذا كنت قد قمت بالفعل بتثبيت موقع WordPress الخاص بك بالبادئة الافتراضية ، فيمكنك استخدام بعض الإضافات لتغييره. يمكن أن تساعدك بعض الإضافات مثل WP-DBManager أو iThemes Security على القيام بالمهمة بنقرة زر واحدة. (تأكد من عمل نسخة احتياطية من موقعك قبل القيام بأي شيء بقاعدة البيانات).

قم بتعيين كلمات مرور قوية لقاعدة البيانات الخاصة بك

كلمة مرور قوية لمستخدم قاعدة البيانات الرئيسية أمر لا بد منه لأن كلمة المرور هذه هي التي يستخدمها WordPress للوصول إلى قاعدة البيانات.

كما هو الحال دائمًا ، استخدم الأحرف الكبيرة والصغيرة والأرقام والأحرف الخاصة لكلمة المرور. عبارات المرور ممتازة كذلك. أوصي مرة أخرى باستخدام LastPass لإنشاء كلمات مرور عشوائية وتخزينها.

راقب سجلات التدقيق الخاصة بك

عند تشغيل WordPress متعدد المواقع، أو التعامل مع موقع ويب متعدد المؤلفين، فمن الضروري فهم نوع نشاط المستخدم الذي يحدث. قد يقوم كتّابك ومساهموك بتغيير كلمات المرور، ولكن هناك أشياء أخرى قد لا ترغب في حدوثها. على سبيل المثال ، من الواضح أن تغييرات القوالب والودجات محفوظة فقط للمسؤولين. عندما تتحقق من سجل التدقيق (audit logs)، ستتمكن من التأكد من أن المسؤولين والمساهمين لا يحاولون تغيير شيء ما على موقعك دون موافقة.

توفر إضافة WP Security Audit Log قائمة كاملة لهذا النشاط ، إلى جانب إشعارات وتقارير البريد الإلكتروني. في أبسط صوره ، يمكن أن يساعدك سجل التدقيق في معرفة أن الكاتب يواجه مشكلة في تسجيل الدخول ولكن قد يكشف أيضًا عن نشاط ضار من أحد المستخدمين لديك.

كانت تلك أهم الطرق لحماية موقعك من المخترقين والبرامج الضارة. سوف نقوم بالمستقبل إن شاء الله بكتابة مقالات بتفصيل أكبر عن شرح لبعض هذه الطرق.

هل توجد طرق أخرى لم يتم ذكرها هنا؟ اذكرها في التعليقات.